O Kaspersky Anti-Ransomware Tool é uma excelente ferramenta gratuita que detecta e bloqueia ransomwares, uma forma de malware que criptografa arquivos do sistema e exige pagamento de resgate para descriptografá-los.

É importante ressaltar que o Kaspersky Anti-Ransomware Tool não substitui um antivírus completo, pois ele complementa a proteção contra uma ameaça específica: ransomware. Os melhores antivírus do mercado estão listados aqui.

Uma boa vantagem do uso do Kaspersky Anti-Ransomware é que ele pode ser instalado independentemente do antivírus que você utiliza, criando um layer de proteção a mais contra ransomwares.

Se você está usando qualquer solução de segurança da Kaspersky, não é necessário instalá-lo, pois seus recursos de proteção já estão integrados nas outras soluções de segurança da empresa.

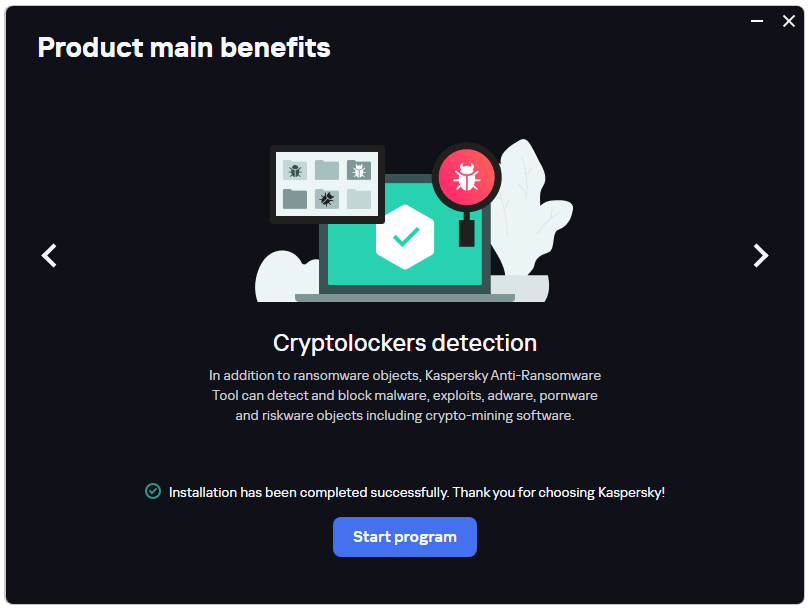

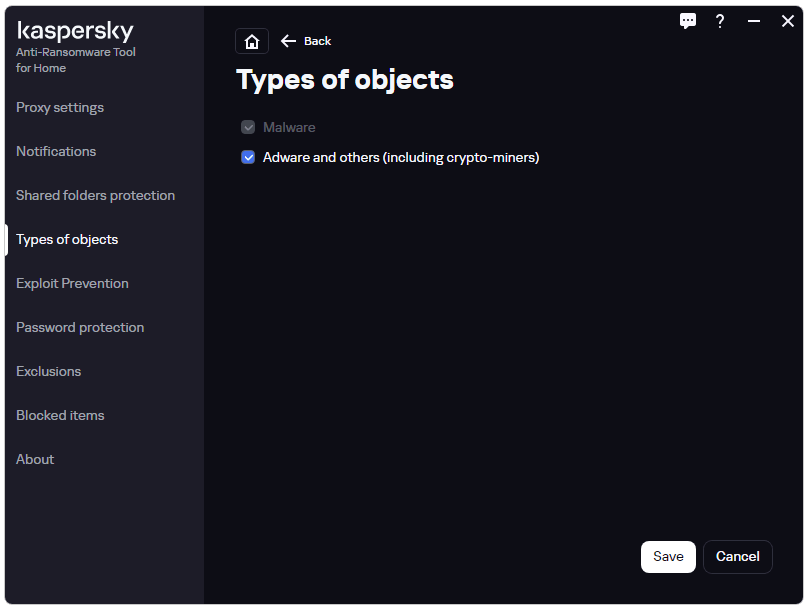

O Kaspersky Anti-Ransomware utiliza uma variedade de técnicas de detecção comportamental e de assinaturas para identificar e interromper ransomwares conhecidos e desconhecidos, e eventualmente adwares, riskwares e programas de mineração de criptomoedas.

Além disso, o Kaspersky Anti-Ransomware Tool pode ajudar a restaurar arquivos criptografados, revertendo as alterações feitas pelo ransomware, desde que a detecção e interrupção ocorram antes que o malware possa causar danos irreversíveis.

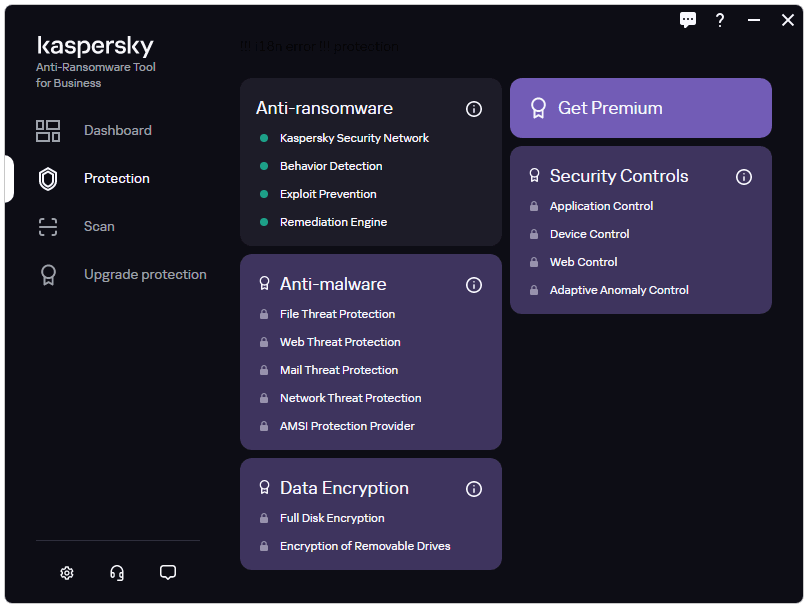

Entre os recursos e funcionalidades do Kaspersky Anti-Ransomware Tool, destacam-se:

Proteção em tempo real: Monitoramento contínuo do sistema em busca de atividades suspeitas de ransomware

Detecção baseada em comportamento: Identificação de padrões de comportamento típicos de ransomware, mesmo em variantes desconhecidas

Atualizações automáticas: Atualizações regulares do banco de dados de assinaturas para garantir a detecção eficaz de novas ameaças

Compatibilidade: Funciona em conjunto com outros produtos de segurança, oferecendo uma camada adicional de proteção contra ransomware

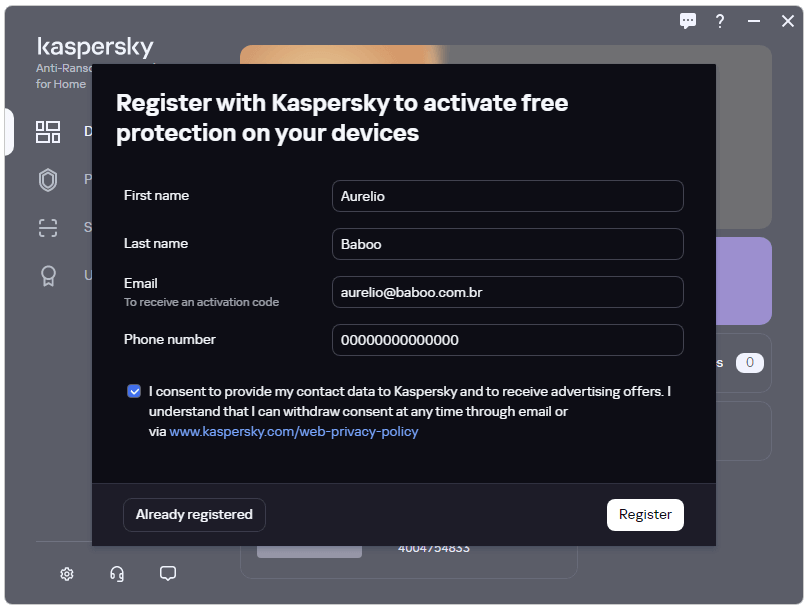

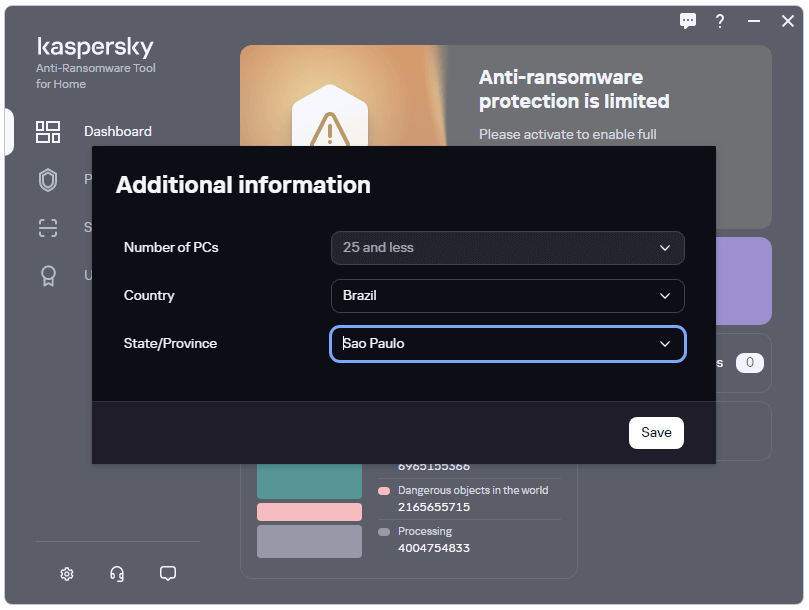

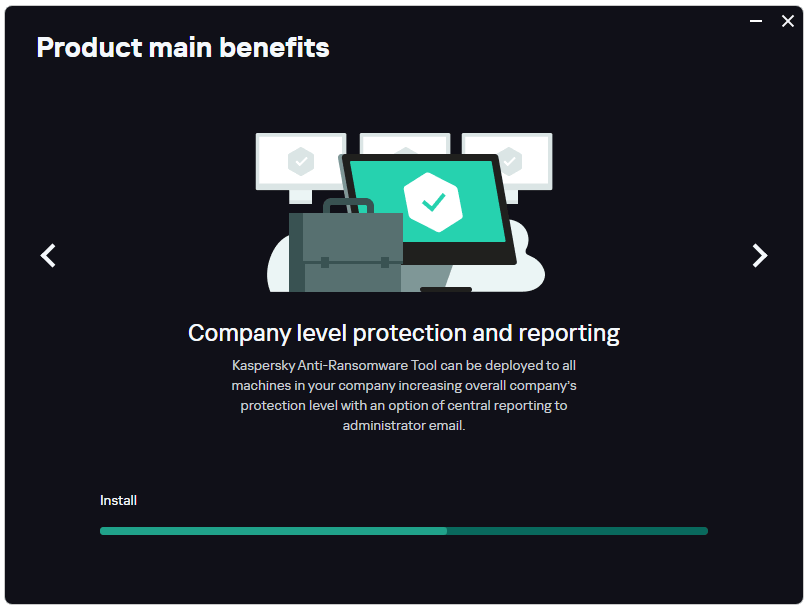

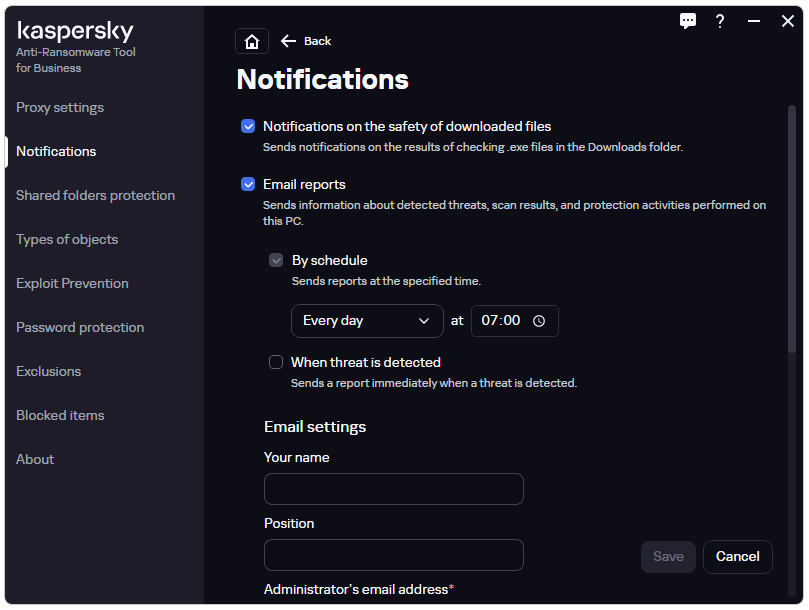

A Kaspersky oferece duas versões do produto: Home e Business. A versão Home protege até 5 dispositivos, e a versão Business protege até 50 dispositivos e tem opção de envio de e-mail com o status de proteção dos dispositivos. Ambas estão em inglês, não existindo versão em português.

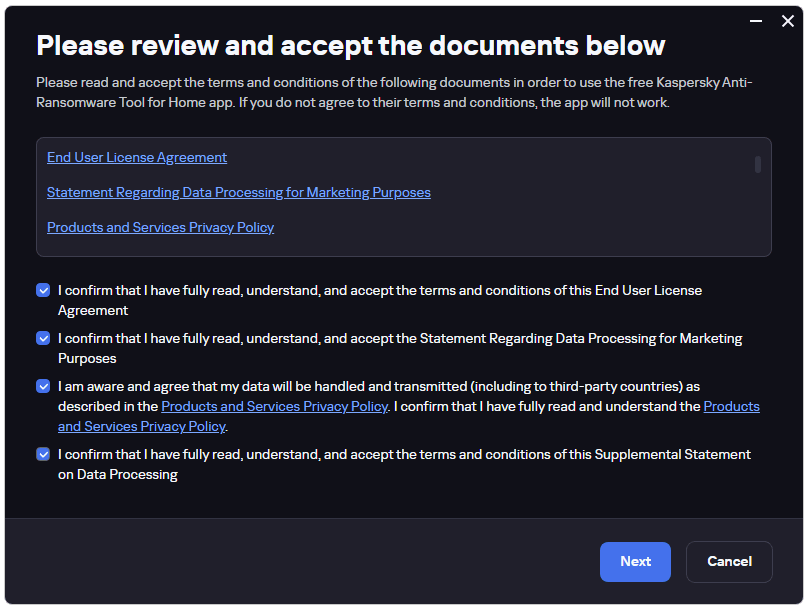

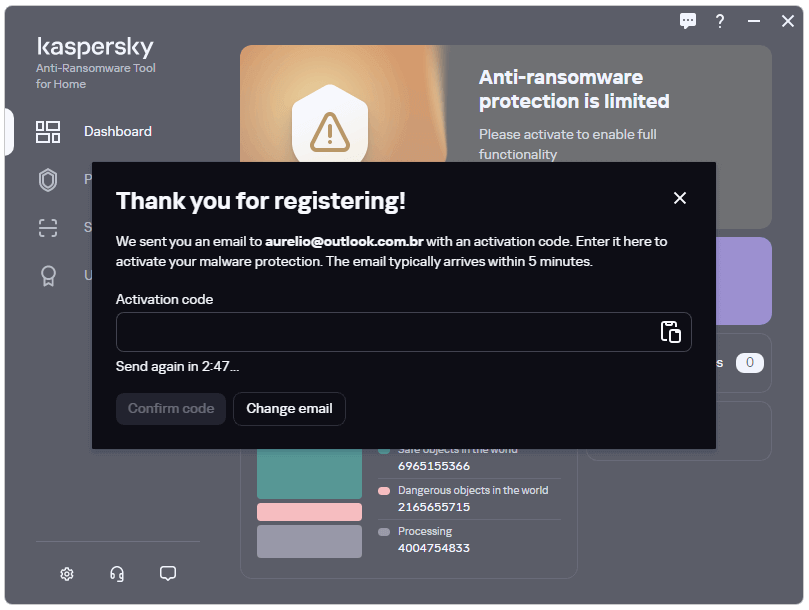

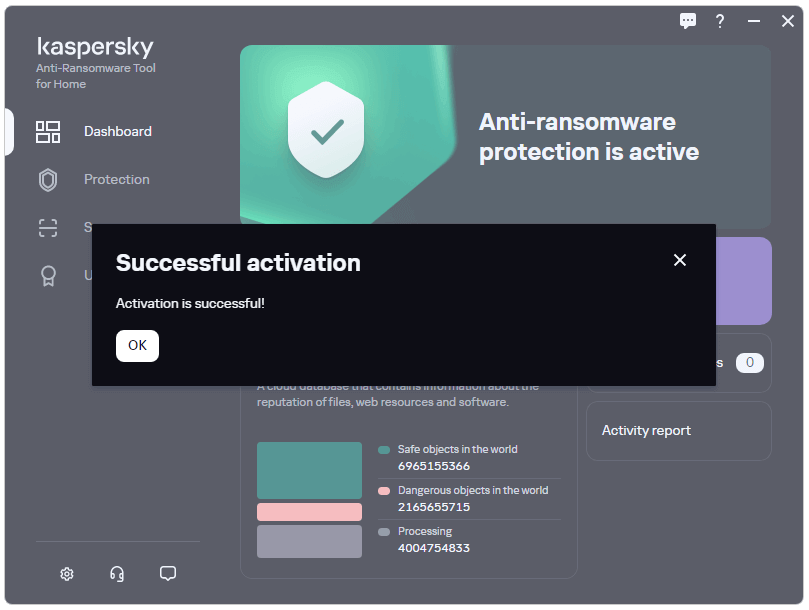

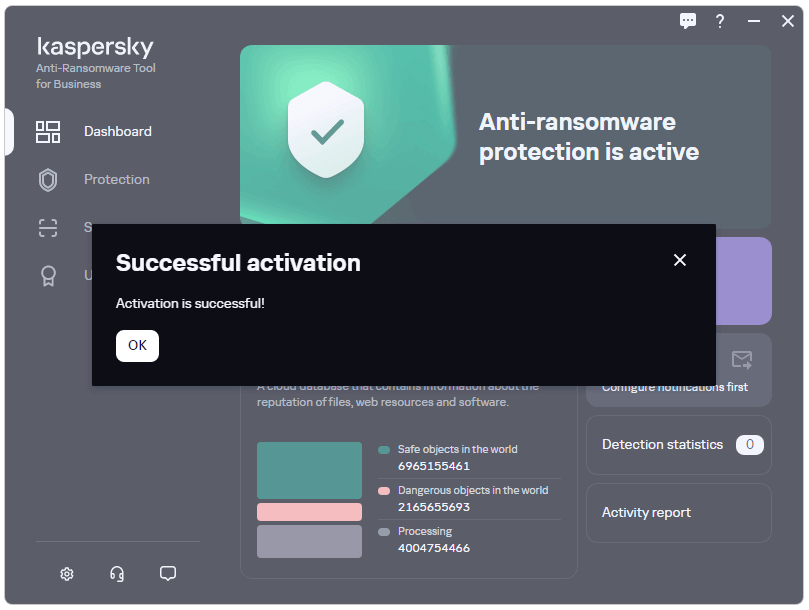

Embora o produto seja gratuito, ao instalá-lo você deve informar seus dados para receber via e-mail o código de ativação do produto. Ao ativá-lo você terá acesso a todas as opções dele.

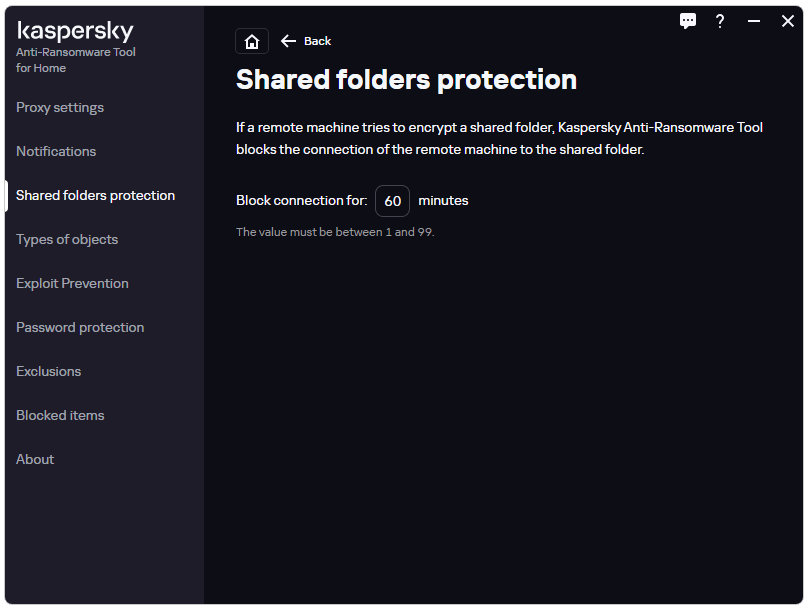

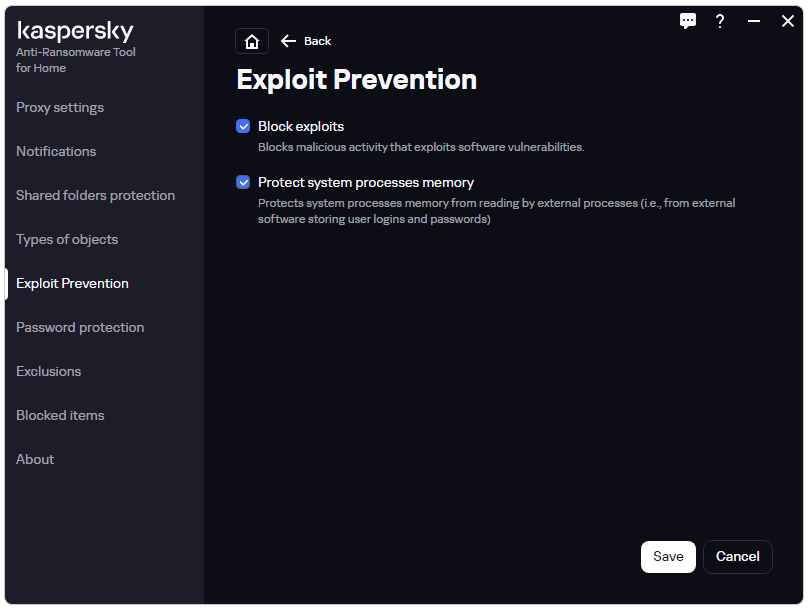

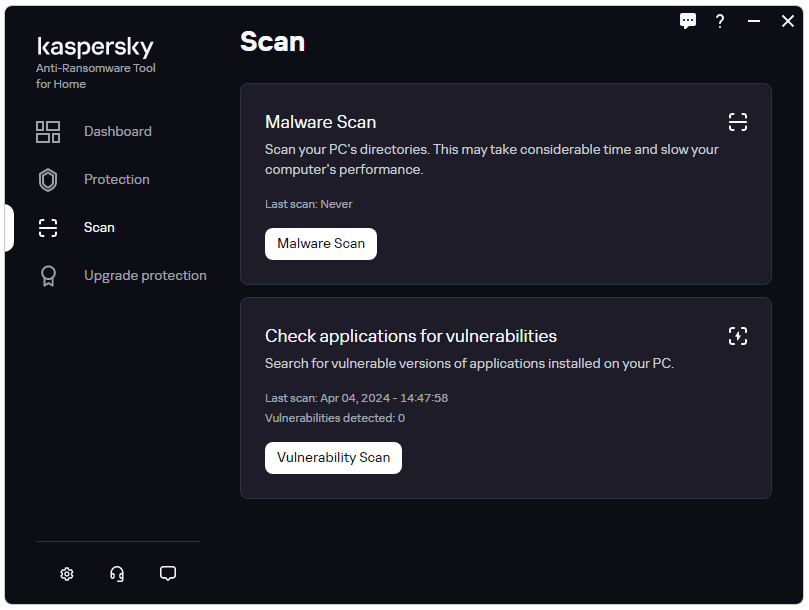

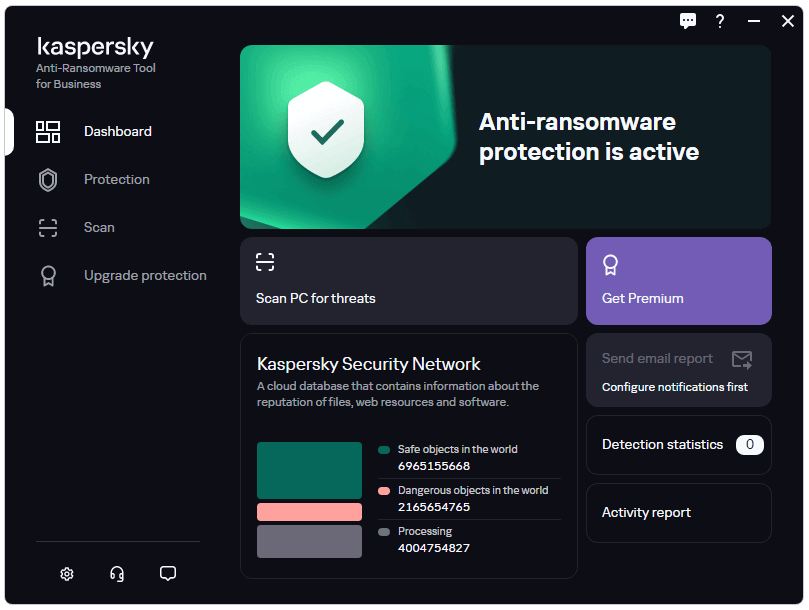

Abaixo você tem algumas imagens do Anti-Ransomware Tool for Home:

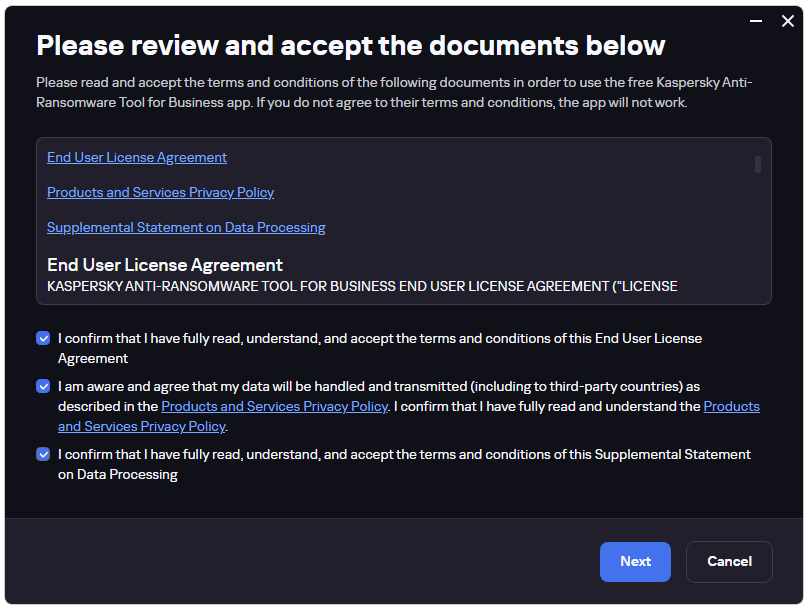

Embora o Kaspersky Anti-Ransomware Tool for Business seja gratuito, ao instalá-lo você deve informar seus dados para receber via e-mail o código de ativação do produto. Ao ativá-lo você terá acesso a todas as opções dele.

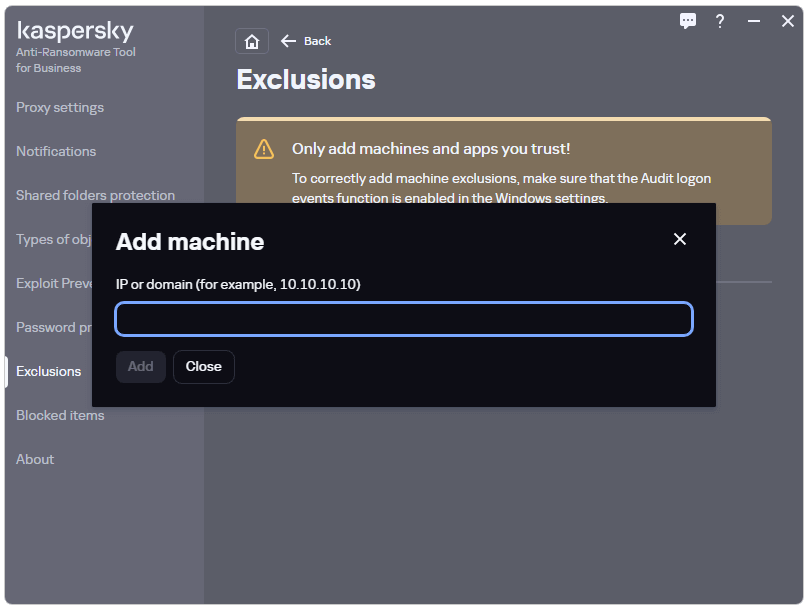

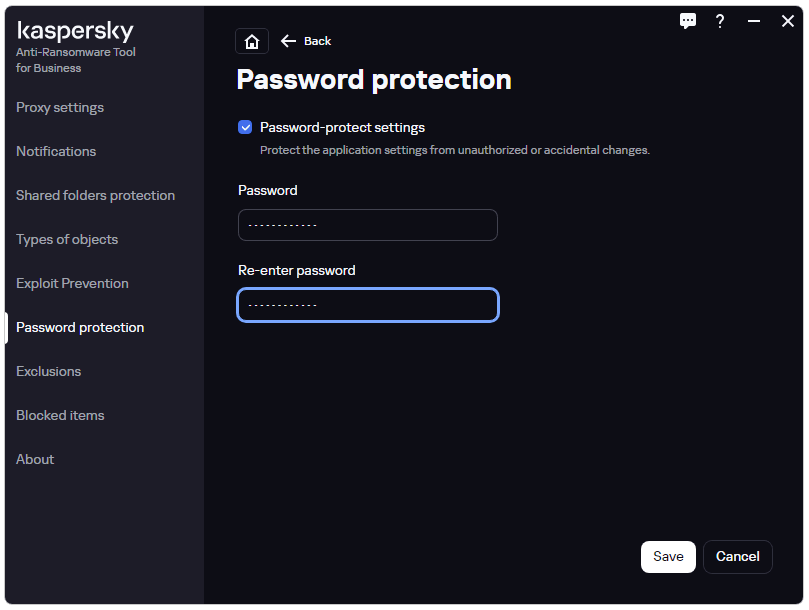

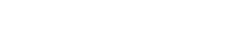

Abaixo você tem algumas imagens do Anti-Ransomware Tool for Business:

O ransomware é um tipo de malware projetado para criptografar os arquivos do sistema de uma vítima e, em seguida, exigir o pagamento de um resgate (geralmente em criptomoedas) em troca da chave de descriptografia.

Esse tipo de ataque pode causar sérios danos aos sistemas e às informações das vítimas, além de ter consequências financeiras e emocionais significativas.

O ransomware é distribuído principalmente por meio de e-mails de phishing, sites maliciosos, anexos de e-mail infectados, downloads de software pirata e exploração de vulnerabilidades de software. Uma vez que um sistema é infectado, o ransomware se espalha rapidamente pela rede, criptografando arquivos em unidades locais e compartilhadas.

Existem dois tipos principais de ransomware:

Ransomware Criptografador: Este tipo de ransomware é o mais comum. Ele criptografa os arquivos da vítima usando algoritmos de criptografia robustos e impossibilita o acesso aos dados sem a chave de descriptografia, que só é fornecida mediante pagamento do resgate. Exemplos de ransomware criptografador:

WannaCry: Lançado em maio de 2017, o WannaCry se espalhou rapidamente pelo mundo, afetando centenas de milhares de computadores em mais de 150 países.

Ele explorava uma vulnerabilidade no protocolo SMB do Windows para se espalhar pela rede e criptografava os arquivos das vítimas, exigindo um resgate em Bitcoin para recuperar os dados.

CryptoLocker: CryptoLocker foi um dos primeiros ransomwares criptografadores amplamente disseminados, lançado em 2013.

Ele se espalhava principalmente por e-mails de phishing e criptografava os arquivos da vítima com algoritmos de criptografia assimétrica, exigindo o pagamento de um resgate para a chave de descriptografia.

Locky: Lançado em 2016, o Locky era distribuído por e-mails de phishing com anexos do Microsoft Office infectados. Uma vez aberto, o anexo do Office baixava e executava o ransomware, que criptografava os arquivos do sistema e exigia um resgate em Bitcoin para restaurá-los.

Ryuk: Lançado em 2018, o Ryuk é conhecido por visar principalmente grandes organizações e empresas, exigindo resgates significativos em Bitcoin. Ele é muitas vezes distribuído por meio de ataques de spear-phishing direcionados e usa técnicas avançadas de criptografia para evitar a detecção e a remoção.

Ransomware Locker: Este tipo de ransomware bloqueia completamente o acesso ao sistema da vítima, geralmente exibindo uma tela de bloqueio que impede o uso do computador ou dispositivo. Os arquivos não são criptografados, mas a vítima é impedida de acessar o sistema até que o resgate seja pago ou até que o malware seja removido. Exemplos de ransomware locker:

FBI Ransomware (Reveton): Também conhecido como Reveton, este ransomware exibia uma mensagem falsa alegando ser do FBI, informando aos usuários que seu computador havia sido bloqueado devido a atividades ilegais e exigindo o pagamento de uma multa para desbloqueá-lo. Foi amplamente distribuído por meio de kits de exploração e websites comprometidos.

Petya/NotPetya: Embora inicialmente parecesse ser um ransomware, Petya/NotPetya foi mais tarde identificado como um malware destrutivo disfarçado de ransomware.

Ele corrompia o registro mestre de inicialização (MBR) e substituía o registro de inicialização com uma tela de resgate falsa, bloqueando o acesso ao sistema. No entanto, não fornecia uma chave de descriptografia, tornando impossível recuperar os arquivos mesmo que o resgate fosse pago.

LockScreen ransomware: Este ransomware bloqueia completamente o acesso ao sistema da vítima, exibindo uma tela de bloqueio que impede o uso do computador ou dispositivo. Os usuários são geralmente instruídos a pagar um resgate para recuperar o acesso ao sistema.

GandCrab: Embora seja principalmente conhecido como um ransomware criptografador, o GandCrab também tinha uma versão que bloqueava o acesso ao sistema, exibindo uma tela de bloqueio personalizada. Os usuários eram instruídos a pagar um resgate para desbloquear o sistema.

CerberTear: Este ransomware bloqueia o acesso ao sistema da vítima exibindo uma tela de bloqueio personalizada com instruções para pagar um resgate. Foi distribuído principalmente por meio de anexos de e-mail maliciosos.