Como funcionam os antivírus

O artigo abaixo foi atualizado em 2019 com informações adicionais a atualizadas deste vídeo publicado em 2017:

Nesse artigo eu abordo em detalhes como funcionam os antivírus, mostrando as várias técnicas que eles utilizam para detectar malwares: assinatura, heurística, HIPS, proteção na nuvem e Inteligência Artificial.

Como funciona a Inteligência Artificial (IA) em um antivírus?

Para você compreender isso de maneira simples, eu vou usar como exemplo o Windows Defender, que desde a versão Fall Creators de outubro 2017 utiliza Inteligência Artificial para ajudar na detecção de novos malwares – e que por causa disso eu não tenho a menor dúvida que muito em breve o Windows Defender será um dos melhores antivírus gratuitos do mercado.

O principal motivo do uso da Inteligência Artificial em um antivírus é vencer o desafio do antivírus não errar NUNCA, ou seja, ele precisa detectar 100% dos malwares e ter 0% de falso positivo (que é quando um programa comum é detectado como malware quando ele não é).

E da mesma forma que nós só ficamos experientes em algo depois de muita prática, acertando e errando, a Inteligência Artificial também precisa de muito treino, com erros e acertos. E o treino da Inteligência Artificial para identificar malwares exige que ela tenha acesso ao maior número possível de arquivos (maliciosos ou não) para ela treinar a sua detecção – e como o Windows Defender vem pré-instalado no Windows e é utilizado por centenas de milhões de usuários, ele é perfeito para isso.

Toda vez que o Windows Defender detecta um malware no computador de algum usuário, as informações desse malware (incluindo o próprio malware, os trechos suspeitos do seu código, o comportamento que ele teve, etc.) são imediatamente repassadas para servidores da Microsoft que estão na nuvem.

Só que esses servidores não são servidores comuns: eles são servidores de Machine Learning, que fazem apenas uma tarefa: eles analisam continuamente um volume inacreditável de informações provindas das centenas de milhões de Windows Defender que estão em uso no mundo todo, procurando por padrões de comportamento e anomalias que ajudem a identificar se um programa desconhecido é um malware ou não.

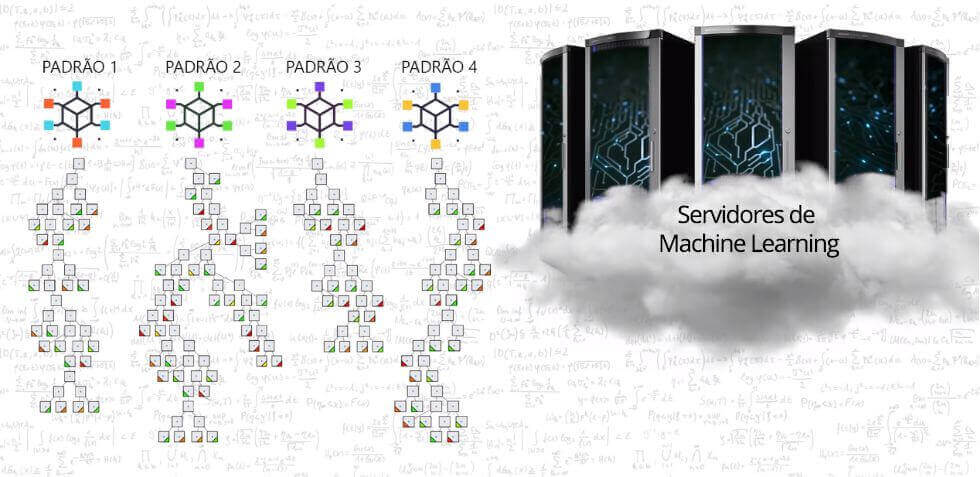

O resultado da análise dessas informações permite a criação de padrões que serão levados em consideração quando a Inteligência Artificial analisar se um arquivo é malicioso ou não:

Exemplo real: no dia 3 de fevereiro de 2018 a Microsoft informou que o módulo de Inteligência Artificial do Windows Defender de um usuário na Carolina do Norte bloqueou um novo malware.

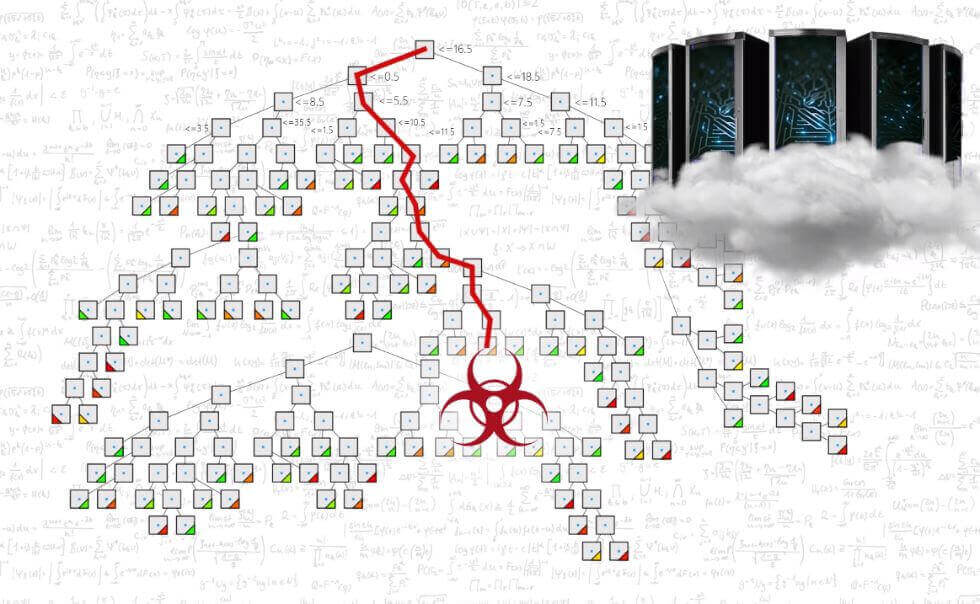

Isso aconteceu pois em alguns milissegundos o módulo de Inteligência Artificial do Windows Defender analisou o código do malware, montou uma árvore de decisão baseada em padrões descobertos pelos servidores de Machine Learning, e concluiu que aquele programa desconhecido era um novo malware:

E assim que isso aconteceu, esse malware foi imediatamente enviado para servidores de quarentena da Microsoft que “detonaram” ele, ou seja, eles recebem esse malware e executam ele como administrador em um ambiente virtual protegido, e analisaram tudo que acontece depois:

Isso permitiu saber se esse malware estava criptografando arquivos, se ele alterou alguma linha do Registro, se ele substituiu algum arquivo importante do sistema operacional, etc. E como houveram alterações no sistema operacional depois dessa detonação, essas alterações foram analisadas e comparadas através de rede neural, que concluiu que o malware em questão é uma variante do trojan bancário Emotet.

Isso tudo aconteceu porque conforme os servidores de Machine Learning descobrem novos modelos de comportamento dos malwares, eles agrupam essas informações em PADRÕES, sendo que cada padrão pode conter milhões de combinações possíveis que são levados em consideração pelo módulo de Inteligência Artificial na detecção de um novo malware.

Esse exemplo do Emotet foi apenas UM padrão dentre mais de 30 que funcionam em paralelo no Serviço do Windows Defender, sendo que eles são constantemente atualizados de acordo com os resultados das análises dos servidores de Machine Learning.

Como funcionam os antivírus: nesse segundo exemplo real é ainda mais interessante e detalhado: dia 24 de outubro de 2017 um internauta em São Petersburgo na Rússia baixou e executou um programa FlashUtil.exe achando que era uma atualização do Flash. O Windows Defender analisou o programa, considerou ele suspeito e enviou algumas informações desse programa para os servidores da Microsoft analisarem.

O arquivo foi analisado por esses servidores, que consideraram ele suspeito, mas não o suficiente para ser considerado um malware. Por causa disso, esses servidores solicitaram ao Windows Defender daquele internauta que o arquivo FlashUtil.exe fosse enviado para eles analisarem detalhadamente.

Isso foi feito, em alguns segundos a análise via Machine Learning e redes neurais concluiu que esse arquivo tinha 81,6% de chance de ser um malware – e como nesse cenário específico exigia que houvesse no mínimo 90% de chance para o arquivo ser considerado um malware, esse arquivo foi enviado para uma das câmara de detonação.

Uma câmara de detonação é uma máquina virtual criada especialmente para execução de programas desconhecidos, aonde TUDO que acontece após a execução desses programas é analisado e monitorado.

Nesse caso, ao ser executado, o programa FlashUtil.exe realizou diversas tarefas que foram consideradas suspeitas, incluindo a eliminação dos logs de Segurança do Visualizador de Eventos (assunto que eu abordei em detalhes em uma das minhas aulas), e também a reinicialização forçada do computador no final da execução das demais tarefas, fazendo com que a probabilidade dele ser um novo malware tenha superado 90%.

E assim que isso aconteceu, ele foi imediatamente considerado como um novo malware. E a partir desse momento, quando o Windows Defender de outros internautas que baixaram esse mesmo programa também considerou esse programa suspeito, e enviou as informações desse programa para os servidores da Microsoft fazerem a análise inicial, dessa vez a resposta foi direta informando que aquele programa é um malware e que não deve ser executado.

O resultado disso é que passaram apenas 14 minutos entre o momento que o Windows Defender suspeitou desse arquivo no computador do primeiro internauta (que foi o paciente zero), e o início do bloqueio desse malware pelo Windows Defender dos demais usuários de todo mundo. Nesses 14 minutos apenas 9 usuários de 4 países foram infectados, e esse malware depois ficou sendo conhecido como o ransomware Bad Rabbit.

Eu tenho certeza absoluta que você jamais imaginou a existência desse nível de automação e complexidade com o Windows Defender 🙂

Eu tenho certeza absoluta que você jamais imaginou a existência desse nível de automação e complexidade com o Windows Defender 🙂Como funcionam os antivírus: há algum tempo apareceram no mercado empresas com produtos de segurança baseados em Machine Learning, big data (um termo que significa um volume absurdo de informações) e inteligência artificial.

Esses produtos estão evoluindo bastante, permitindo não apenas monitorar os arquivos do computador, mas também todas as conexões e transferência de dados, conseguindo com isso bloquear acesso interno e externos de aplicações maliciosas desconhecidas.

Se você tem interesse nesse assunto, eu sugiro ficar de olho na CarbonBlack, empresa americana, e na inglesa DarkTrace, duas empresas com produtos e tecnologias bem interessantes. Aliás, a DarkTrace citou um exemplo real de como esse tipo de proteção inteligente é cada dia mais necessária, principalmente com dispositivos da Internet das Coisas.

Hacker acessa rede através de termômetro de um aquário

Como funcionam os antivírus: em 2017 eles implementaram o sistema de proteção deles em um casino nos Estados Unidos, e esse casino tinha um aquário no lobby principal com sensores conectados à internet que monitoravam a temperatura, salinidade e outras características desse aquário.

Assim que o sistema de proteção deles entrou em funcionamento e começou a monitorar a rede e os dispositivos, ele detectou transferência de dados suspeita utilizando protocolos de áudio e vídeo entre o termômetro do aquário e um servidor na Finlândia.

O que eles descobriram é que um hacker aproveitou uma vulnerabilidade que existia nesse termômetro – e como esse termômetro também estava conectado na rede do hotel, ele conseguiu se infiltrar na rede do hotel, roubando dali informações confidenciais.

Entre elas estava a lista dos grandes jogadores do casino que estava em um computador que não tinha conexão com a internet justamente par garantir a proteção dos dados – e mesmo assim essa informação foi roubada via rede local por um dispositivo que nem era um computador e que não seria possível proteger com um antivírus comum.

A seguir você tem quatro informações importantíssimas sobre antivírus.

©2023 BABOO

©2023 BABOO