A exploração da vulnerabilidade pode levar a outro incidente similar ao que ocorreu com o ransomware WannaCry, que se espalhou rapidamente graças ao grande número de computadores desatualizados.

Identificada como CVE-2019-0708, a vulnerabilidade BlueKeep afeta o Windows XP, Windows 7, Windows Server 2003, Windows Server 2008 e Windows Server 2008 R2.

Desde então, fornecedores de soluções de segurança e pesquisadores conseguiram criar com sucesso exploits para esta vulnerabilidade. Embora estes exploits ainda não tenham sido divulgados publicamente, é bem provável que criadores de malwares já estejam trabalhando nisso.

Até mesmo a NSA, a Agência de Segurança Nacional dos Estados Unidos, divulgou um alerta pedindo para que os administradores atualizem seus sistemas afetados pela vulnerabilidade BlueKeep.

Para ajudar neste processo, pesquisadores de segurança criaram ferramentas e scripts que podem ser usados pelos administradores para verificar se um ou mais computadores com Windows são afetados pela vulnerabilidade.

Algumas destas ferramentas podem ser vistas abaixo.

Como localizar sistemas com Windows afetados pela vulnerabilidade BlueKeep

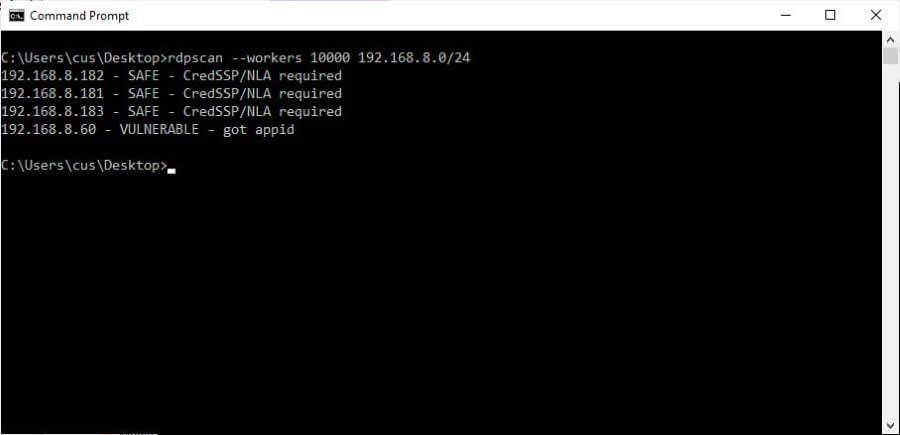

RDPScan

Criada pelo pesquisador de segurança Robert Graham, a ferramenta RDPScan está disponível aqui. Depois de fazer o download, execute-a a partir do Prompt de Comando:

Para verificar um único host:

rdpscan [endereço_ip]

rdpscan 192.168.1.29

Para verificar endereços IP em uma faixa específica:

rdpscan [endereço_ip_inicial]-[endereço_ip_final]

rdpscan 192.168.1.29-192.168.1.100

Para verifica ruma rede com notação CIDR:

rdpscan [rede]/[notação_cidr]

rdpscan 192.168.1.0/24

Durante o uso da ferramenta RDPScan, ela verificará cada endereço IP para detectar se a porta 3389 está aberta e assim determinar se o computador está vulnerável. Para verificar uma porta diferente, use o argumento ‘-p‘. Para ver a lista completa de argumentos use ‘rdpscan -h‘.

Os resultados da verificação listarão os computadores como SAFE, VULNERABLE ou UNKNOWN. Comutadores listados como SAFE não precisam da correção, enquanto que os listados como VULNERABLE devem ser atualizados o mais rápido possível:

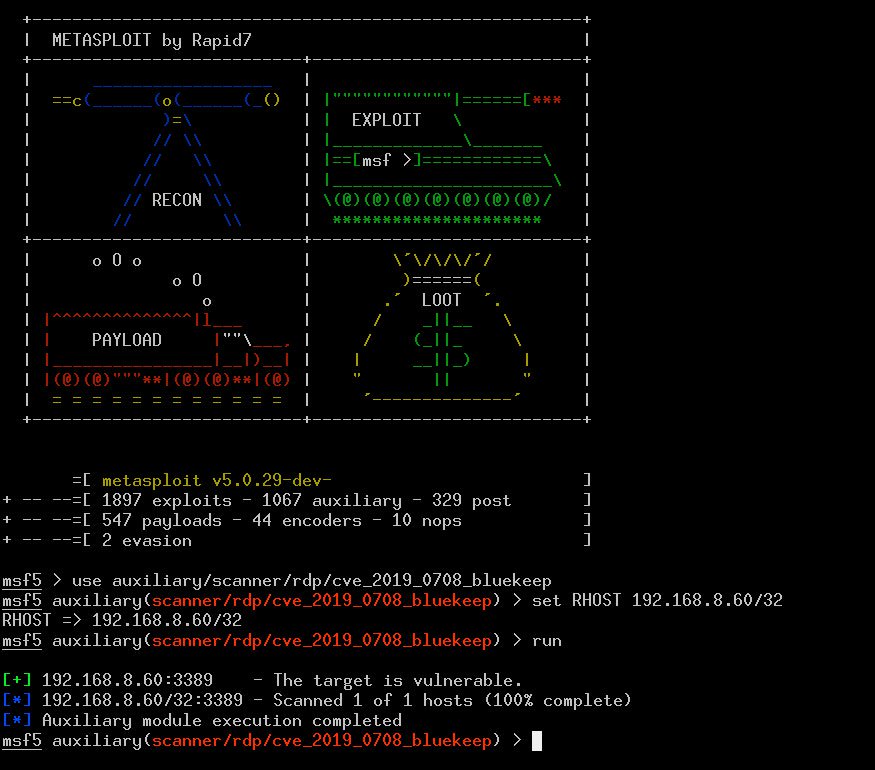

Módulo do Metasploit

Para usuários do framework para testes de penetração Metasploit, os pesquisadores de segurança Zerosum0x0 e JaGoTu criaram um módulo que pode ser usado para detectar computadores afetados pela vulnerabilidade BlueKeep.

Se o Metasploit estiver instalado, você pode carregar o módulo com o seguinte comando:

use auxiliary/scanner/rdp/cve_2019_0708_bluekeep

Com o módulo carregado você pode verificar computadores individuais e redes. No exemplo abaixo o host 192.168.8.60 foi detectado como vulnerável:

©2023 BABOO

©2023 BABOO