Como funcionam os antivírus

O artigo abaixo foi atualizado em 2019 com informações adicionais a atualizadas deste vídeo publicado em 2017:

Nesse artigo eu abordo em detalhes como funcionam os antivírus, mostrando as várias técnicas que eles utilizam para detectar malwares: assinatura, heurística, HIPS, proteção na nuvem e Inteligência Artificial.

A detecção através de assinatura é a técnica mais antiga e básica, aonde o antivírus procura por trechos de código ou combinação de caracteres que já foram utilizados em outros malwares, pois se eles também estiverem ali, certamente esse programa é um malware.

A repetição de linhas de código nos vírus é relativamente comum, pois existem na internet várias ferramentas (gratuitas ou não) para criação de vírus.

Na prática a imensa dos criadores de vírus não cria o seu próprio vírus: eles utilizam essas ferramentas que permitem que qualquer um possa criar um vírus novo sem ter conhecimento técnico para isso, ou então eles simplesmente baixam o código-fonte de vírus que estão disponíveis em vários sites, fazendo pequenas modificações neles.

E quem utiliza qualquer uma dessas duas opções para criar um vírus é apelidado de script kiddie, um termo que define um jovem inexperiente que se considera um hacker porque criou um vírus novo (e normalmente ele adora anunciar isso para os amiguinhos dele), quando na realidade ele usou uma ferramenta para fazer isso ou adaptou algo já existente porque ele simplesmente não tem conhecimento técnico para criar o seu próprio vírus.

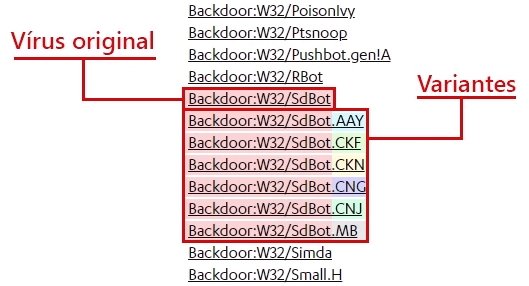

Aliás, quando um novo vírus é criado e depois disso aparecem outros vírus que foram baseados nele (com algumas modificações em relação ao primeiro), todos esses vírus baseados no primeiro são considerados uma variante do vírus principal, aonde o nome principal do vírus é o mesmo, mas cada variante recebe uma identificação própria.

Se os antivírus identificassem um malware somente pela análise do código-fonte dele, isso obviamente impediria a detecção de vírus que tenham um código-fonte único e desconhecido – e por isso há muitos anos os antivírus utilizam a heurística para isso.

©2023 BABOO

©2023 BABOO